禁用 php 函数,增强网站安全(防中国菜刀) 5月17日

许多主机商都会禁用许多的 php 自带函数,以保证主机安全等。

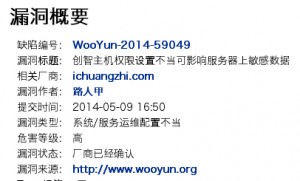

就在前一段时间 。。一位用户将中国菜刀这个工具作为问题提交到 Wooyun 了,所以我们不得不做点什么了 。。。

今天就发这个文章,主要说说推荐禁用的函数和禁用方法,顺便放张图:

我哭了 。。然后又被骂了,于是乎 。。现在创智主机全部节点均禁用了中国菜刀。

我推荐禁用的函数:

dl,exec,popen,system,phpinfo,passthru,shell_exec,proc_open,proc_close,show_source,escapeshellarg,escapeshellcmd

禁用函数的方法:

1、修改 php.ini,首先找出你服务器的该文件在哪。

一般主机源码安装的默认地址是:/usr/local/lib/php.ini

DirectAdmin 的 CGI 模式下,地址是:/usr/local/etc/php5/cgi/php.ini

2、在该文件中找出“disable_functions =”,如果有注释就去掉、然后在等号后面加入禁用的函数。

disable_functions = dl,exec,popen,system,phpinfo,passthru,shell_exec,proc_open,proc_close,show_source,escapeshellarg,escapeshellcmd

如上是例子,具体用什么编辑器、怎么修改就是你的事儿了 。。太基础我就不发图了。

小结

中国菜刀到底是好东西 。。还是 。。

目前有23条回应

Comment

Trackback

- 本篇文章没有Trackback

一键安装包好像默认禁用了这些函数的

lnmp 的话已经自己设置好 Open_Basedir 和禁用一些函数了,所以天朝菜刀对它影响不大

当初把菜刀放在广州节点被利用全部文件清空损失惨重~~~

目前所有节点均限制天朝菜刀了,同时为自有节点(多地备份,且配有数据赔偿方案)

好像很复杂啊~搞不来啊

修改 php.ini 然后重启 apache 或 nginx 即可~

安全最重要。

对的 。。因此我们的服务组全面禁用了 。。

嗯?为什么我去wooyun没看到。。。。

15 天后才会自动开放

我艹。路人甲大神竟然会注意到你、、、、

额 。。我也不知道到底是谁

QCloud的BA需要转接入么?

。。。。。。。。。。。。。。。。。我不是内部人员

@Tomas: 你以前不是用过嘛

他们连白名单都没有 。。。何况是接入 。。

@Tomas: 吓!

小将被干了一票?

不是我 。。

0.o 用 chroot 函数 可以防御么?

额 。。额 。。禁用无效么?

@Tomas: 这个也只有考禁用函数来解决了,不然你都发现不了这个漏洞

我是 cgi 的 。。。暂时不需要担心 。。。